Έως 12 εκατομμύρια sites είναι πιθανό να έχουν πέσει θύματα επίθεσης από επιτιθέμενους που εκμεταλεύτηκαν ένα bug του ευρέως χρησιμοποιούμενου Drupal, που επιτρέπει την διαχείριση εικόνων, video και ήχου σε ένα website.

Σύμφωνα με την ανακοίνωση του Drupal, όσοι δεν έχουν εγκαταστήσει το patch για ένα πρόσφατα εντοπισμένο bug, πρέπει να θεωρήσουν πως έχουν πέσει θύμα χακαρίσματος από αυτοματοποιημένες επιθέσεις που εκμεταλεύτηκαν το κενό.

Drupal Core - Highly Critical - Public Service announcement - PSA-2014-003

Posted by Drupal Security Team on October 29, 2014 at 2:39pm

Advisory ID: DRUPAL-PSA-2014-003

Project: Drupal core

Version: 7.x

Date: 2014-October-29

Security risk: 25/25 ( Highly Critical) AC:None/A:None/CI:All/II:All/E:Exploit/TD:All

Description

This Public Service Announcement is a follow up to SA-CORE-2014-005 - Drupal core - SQL injection. This is not an announcement of a new vulnerability in Drupal.

Automated attacks began compromising Drupal 7 websites that were not patched or updated to Drupal 7.32 within hours of the announcement of SA-CORE-2014-005 - Drupal core - SQL injection. You should proceed under the assumption that every Drupal 7 website was compromised unless updated or patched before Oct 15th, 11pm UTC, that is 7 hours after the announcement.

Simply updating to Drupal 7.32 will not remove backdoors.

If you have not updated or applied this patch, do so immediately, then continue reading this announcement; updating to version 7.32 or applying the patch fixes the vulnerability but does not fix an already compromised website. If you find that your site is already patched but you didn’t do it, that can be a symptom that the site was compromised - some attacks have applied the patch as a way to guarantee they are the only attacker in control of the site.

Data and damage control

Attackers may have copied all data out of your site and could use it maliciously. There may be no trace of the attack.

Take a look at our help documentation, ”Your Drupal site got hacked, now what”

Recovery

Attackers may have created access points for themselves (sometimes called “backdoors”) in the database, code, files directory and other locations. Attackers could compromise other services on the server or escalate their access.

Removing a compromised website’s backdoors is difficult because it is not possible to be certain all backdoors have been found.

The Drupal security team recommends that you consult with your hosting provider. If they did not patch Drupal for you or otherwise block the SQL injection attacks within hours of the announcement of Oct 15th, 4pm UTC, restore your website to a backup from before 15 October 2014:

Take the website offline by replacing it with a static HTML page

Notify the server’s administrator emphasizing that other sites or applications hosted on the same server might have been compromised via a backdoor installed by the initial attack

Consider obtaining a new server, or otherwise remove all the website’s files and database from the server. (Keep a copy safe for later analysis.)

Restore the website (Drupal files, uploaded files and database) from backups from before 15 October 2014

Update or patch the restored Drupal core code

Put the restored and patched/updated website back online

Manually redo any desired changes made to the website since the date of the restored backup

Audit anything merged from the compromised website, such as custom code, configuration, files or other artifacts, to confirm they are correct and have not been tampered with.

While recovery without restoring from backup may be possible, this is not advised because backdoors can be extremely difficult to find. The recommendation is to restore from backup or rebuild from scratch.

For more information, please see our FAQ on SA-CORE-2014-005.

Πηγή : BBC

Εμφάνιση 1-7 από 7

-

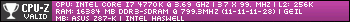

31-10-14, 21:25 Εκατομμύρια sites που χρησιμοποιούν την πλατφόρμα διαχείρισης Drupal έπεσαν θύμα επίθεσης #1

- Εγγραφή

- 22-09-2003

- Μηνύματα

- 82.571

- Downloads

- 218

- Uploads

- 48

- Άρθρα

- 6

- Τύπος

- VDSL2

- Ταχύτητα

- 204800/20480

- ISP

- Wind

- Router

- Technicolor DGA4130

- SNR / Attn

- 6(dB) / 2.8(dB)

- Path Level

- Interleaved

-

31-10-14, 22:34 Απάντηση: Εκατομμύρια sites που χρησιμοποιούν την πλατφόρμα διαχείρισης Drupal έπεσαν θύμα επίθεσης #2

ωχ... ότι έχω είναι σε drupal 6.x ..... εύχομαι να ζήσω...

-

01-11-14, 19:14 Re: Εκατομμύρια sites που χρησιμοποιούν την πλατφόρμα διαχείρισης Drupal έπεσαν θύμα επίθεσης #3

για να καταλάβω:

βρίσκουν ενα πολύ επικίνδυνο bug.

βγάζουν την επιδιόρθωση - μπάλωμα και ταυτόχρονα το ανακοινώνουν.

μεσα σε λιγές ώρες απο την ανακοίνωση γινονται σε ευρεια κλίμακα αυτοματοποιημένες επιθέσεις σε ιστοτοπους που δεν εχουν κανει την αναβαθμιση και πως θα μπορούσαν άλλωστε αφου ειχαν περάσει μολις λίγες ωρες.

και ουσιαστικά λένε οτι οι διαχειριστές των ιστοτόπων πρέπει να ξηλώσουν τα πάντα να κοιτάξουν αν εχει μπει κάτι περιεργο στην βάση δεδομένων και να κάνουν νεα εγκατάσταση απο την αρχή

και γιατι να βαλεις ξανα drupal μετα απο αυτο το χουνέρι;

-

01-11-14, 20:10 Απάντηση: Re: Εκατομμύρια sites που χρησιμοποιούν την πλατφόρμα διαχείρισης Drupal έπεσαν θύμα επίθεσης #4

-

01-11-14, 20:14 Απάντηση: Εκατομμύρια sites που χρησιμοποιούν την πλατφόρμα διαχείρισης Drupal έπεσαν θύμα επίθεσης #5Επικό!!!If you find that your site is already patched but you didn’t do it, that can be a symptom that the site was compromised - some attacks have applied the patch as a way to guarantee they are the only attacker in control of the site.

-

01-11-14, 23:36 Απάντηση: Εκατομμύρια sites που χρησιμοποιούν την πλατφόρμα διαχείρισης Drupal έπεσαν θύμα επίθεσης #6

Συμβαίνει και στις καλύτερες οικογένειες.....

Το Drupal μετά από πολλά χρόνια ενασχόλησης με CMSs το θεωρώ σαν την καλύτερη οικογένεια... αν και δεν το χρησιμοποιώ συχνά γιατί δεν είναι και τόσο ...out of the box...

Για σοβαρά ή(και) μεγάλα όμως sites και αν "λερώσεις λιγάκι τα χεράκια σου" γράφοντας 45 γραμμές κώδικα και στήνοντας 45 modules, έχεις πραγματικά ένα διαμάντι....

Τα updates δεν είναι τόσο εύκολη υπόθεση σαν το wordpress ας πούμε.... και σε συνδυασμό με το ότι έχει σπάνια θέματα ασφάλειας και ακόμα πιο σπάνια σοβαρά θέματα (αποπνέοντας έτσι μια σιγουριά στους developers του εκάστοτε site).... με οδηγεί στο συμπέρασμα πως είναι πολλααααααά Drupal sites εκεί έξω που δεν αναβαθμίστηκαν...

Το συγκεκριμένο συμβάν είναι από τα σπάνια... θα περίμενα μια αντιμετώπιση καλύτερη από το "σβήστε τα όλα..."... αλλά τι να κάνουμε....

-

04-11-14, 19:37 Απάντηση: Εκατομμύρια sites που χρησιμοποιούν την πλατφόρμα διαχείρισης Drupal έπεσαν θύμα επίθεσης #7

δεν ξέρω αν είναι σωστή ή όχι ή αντιμετώπιση των χρηστών που χρησιμοποιούν το Drupal (Free) η κάτι παρόμοιο όπως το Joomla ή το phpBB τα οποία είναι δωρεάν

σε σχέση με τον τρόπο αντιμετώπισης των χρηστών/πελατών λογισμικού όπως του VBulletin (επί πληρωμή λογισμικού)

για μένα ο ποιο σωστός τρόπος εγκατάστασης και αναβάθμισης είναι αυτός του Wordpress

Παρόμοια Θέματα

-

Η Google εμφανίζει την αρχική της σελίδα του 2011 στους χρήστες που χρησιμοποιούν παλιές εκδόσεις browser

Από nnn στο φόρουμ ΕιδήσειςΜηνύματα: 20Τελευταίο Μήνυμα: 02-09-14, 12:57 -

Το Playstation Network της Sony πέφτει θύμα επίθεσης DDOS

Από nnn στο φόρουμ ΕιδήσειςΜηνύματα: 3Τελευταίο Μήνυμα: 26-08-14, 10:24 -

Εκατομμύρια smart TVs που χρησιμοποιούν το HbbTV για στοχευμένες διαφημίσεις κινδυνεύουν από επίθεση μέσω ραδιοκυμάτων

Από nnn στο φόρουμ ΕιδήσειςΜηνύματα: 10Τελευταίο Μήνυμα: 17-06-14, 00:57 -

Mageca: Δικτυακός τόπος για εφαρμογές που χρησιμοποιούν διαδραστικούς αισθητήρες

Από ipo στο φόρουμ ΕιδήσειςΜηνύματα: 0Τελευταίο Μήνυμα: 15-04-14, 10:48 -

Site forum για την ανάπτυξη εφαρμογών

Από hamilcar στο φόρουμ Internet, web surfing και online υπηρεσίεςΜηνύματα: 2Τελευταίο Μήνυμα: 14-02-14, 08:49

Παράθεση

Παράθεση

Bookmarks